وزارة سعودية كشفت بيانات حساسة لمدة 15 شهرا

كشفت وزارة الصناعة والثروة المعدنية السعودية (MIM) عن ملف بيئي، مما يفتح تفاصيل حساسة لأي شخص يرغب في الحصول عليه. يعتقد فريق أبحاث Cybernews أن البيانات الحساسة كانت متاحة لمدة 15 شهرًا.

يعمل ملف البيئة (env.) كمجموعة من التعليمات لبرامج الكمبيوتر، مما يجعله مكونًا مهمًا لأي نظام. يؤدي ترك هذه الملفات مفتوحة لأي شخص إلى الكشف عن البيانات المهمة ويزود الجهات الفاعلة في مجال التهديد بخيارات هجوم متنوعة.

وفي الوقت نفسه، بيئة MIM المغلقة الآن. كشف الملف عن معلومات يمكن أن يستخدمها المهاجمون للتحرك الجانبي داخل أنظمة الوزارة، مما قد يتصاعد إلى أي شيء بدءًا من الاستيلاء على الحساب إلى هجوم برامج الفدية.

MIM هي هيئة حكومية مسؤولة عن عمليات الصناعة والموارد المعدنية. تأسست عام 2019 لتنويع اقتصاد المملكة العربية السعودية بعيدًا عن النفط والغاز.

وفقا للفريق، أول مرة env. تمت فهرسة الملف بواسطة محركات بحث إنترنت الأشياء في مارس 2022، مما يعني أن البيانات قد تم الكشف عنها لمدة 15 شهرًا على الأقل. تم إغلاق الملف منذ ذلك الحين ولم يعد متاحًا للجمهور.

"قد يستغل مجرمو الإنترنت بيانات الاعتماد المسربة للوصول الأولي إلى الأنظمة الحكومية وشن هجمات برامج الفدية. وقال باحثونا: "قد يحاولون تشفير البيانات الحكومية المهمة، أو المطالبة بفدية مقابل نشرها، أو التهديد بتسريب معلومات حساسة علنًا".

لقد تواصلنا مع الوزارة للتعليق ولكننا لم نتلق تعليقًا قبل نشر هذا المقال.

ما هي بيانات MIM التي تم كشفها؟

البيئة المكشوفة. قام الملف بتسريب عدة أنواع من بيانات اعتماد قاعدة البيانات وبيانات اعتماد البريد ومفاتيح تشفير البيانات. على سبيل المثال، اكتشف الباحثون بيانات اعتماد SMTP (بروتوكول نقل البريد البسيط) المكشوفة.

"من خلال الوصول إلى بيانات اعتماد SMTP الحكومية، يمكن للمهاجمين انتحال شخصية المسؤولين الحكوميين أو الموظفين لتنفيذ هجمات الهندسة الاجتماعية. وقال الباحثون: "إنهم قد يحاولون خداع الضحايا للكشف عن معلومات حساسة إضافية، أو ارتكاب عمليات احتيال، أو الوصول إلى أنظمة أو موارد أخرى".

البيئة المغلقة الآن. يحتوي الملف أيضًا على Laravel APP_Key. يعد APP_Key أحد إعدادات التكوين المستخدمة للتشفير، على سبيل المثال، تأمين بيانات الجلسة وملفات تعريف الارتباط. سيسمح APP_Key المكشوف للمهاجمين بفك تشفير المعلومات الحساسة، مما يعرض سرية البيانات للخطر.

اكتشف الفريق أيضًا بيانات اعتماد قواعد بيانات MySQL وRedis. تستخدم المؤسسات قواعد بيانات MySQL لتخزين البيانات وإدارتها واسترجاعها. وفي الوقت نفسه، يتم استخدام Redis لأغراض التحليلات والمراسلة في الوقت الفعلي في التطبيقات.

وفقًا للفريق، كانت قاعدتي البيانات متاحتين فقط على الشبكات المحلية، مما يعني أن المهاجمين يمكنهم استغلال بيانات الاعتماد المكشوفة إذا كانوا قد أنشأوا بالفعل موطئ قدم في أنظمة MIM.

قد يؤدي الحصول على بيانات الاعتماد إلى قاعدة بيانات مملوكة للحكومة إلى كشف معلومات حكومية حساسة أو مستندات سرية أو معلومات تعريف شخصية (PII) أو سجلات سرية أخرى.

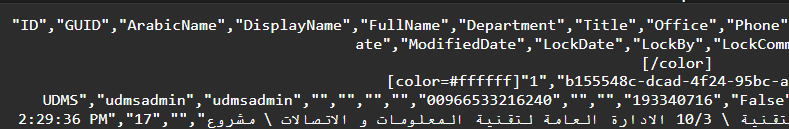

عينة من البيانات المسربة

عمل خطر

إن الآثار المترتبة على تسريب مثل هذه المعلومات بعيدة وواسعة، حيث يمكن للمهاجمين تنفيذ هجمات الاستيلاء على الحساب. تمكن بيانات الاعتماد المسربة الجهات الخبيثة من الوصول غير المصرح به إلى حسابات البريد الإلكتروني الحكومية وأنظمة قواعد البيانات، والتي يمكن استغلالها لاختطاف الاتصالات أو معالجة البيانات أو إرسال رسائل بريد إلكتروني ضارة أو الوصول إلى أنظمة أو موارد أخرى.

وفقًا للفريق، تشكل بيانات اعتماد قاعدة البيانات المسربة خطرًا حقيقيًا لانتهاكات البيانات والتسلل نظرًا لأن بيانات الاعتماد المسربة تمنح المهاجمين إمكانية الوصول إلى الأنظمة الحكومية.

"يمكن أن يشمل ذلك معلومات التعريف الشخصية (PII) للمواطنين أو المعلومات السرية أو السجلات المالية أو غيرها من البيانات الحكومية الحساسة. وقال الباحثون إن البيانات المسروقة يمكن استخدامها لسرقة الهوية أو الابتزاز أو بيعها في السوق السوداء.

ولتجنب حدوث مشكلات مماثلة، تُنصح المنظمات بما يلي:

تقييم الأمان العام للبنية التحتية، بما في ذلك خادم قاعدة البيانات. حدد أي ثغرات أمنية أو تكوينات خاطئة قد تكون ساهمت في تسرب بيانات الاعتماد واتخذ خطوات لمعالجتها.

قم بتقييم التدابير الأمنية الحالية وفكر في تنفيذ ضمانات إضافية مثل تجزئة الشبكة وأنظمة كشف التسلل وتشفير البيانات الحساسة وعمليات التدقيق الأمني المنتظمة.

قم بتغيير كلمات المرور لقواعد بيانات MySQL وRedis وحسابات البريد الإلكتروني المتأثرة على الفور، وقم بإلغاء أي بيانات اعتماد مخترقة.

تنفيذ كلمات مرور قوية وفريدة من نوعها والمصادقة متعددة العوامل (MFA).

تنفيذ أنظمة مراقبة قوية للكشف عن أي نشاط غير طبيعي أو غير مصرح به والرد عليه داخل أنظمة البريد الإلكتروني الحكومية. قم بإعداد التنبيهات لمحاولات تسجيل الدخول غير العادية أو إعادة توجيه البريد الإلكتروني أو عمليات الحذف الجماعي.

&cropxunits=450&cropyunits=300)