- إنضم

- 18 نوفمبر 2021

- المشاركات

- 20,899

- مستوى التفاعل

- 78,008

- المستوي

- 11

- الرتب

- 11

كانت لقدرات روسيا في مجال الحرب الإلكترونية نتائج متباينة ضد أوكرانيا

هذا ما حدث حتى الآن في معركة الحرب الإلكترونية الروسية ضد أوكرانيا.

بواسطة

الدكتور. توماس ويذنجتون

16 حزيران (يونيو) 2022 ، الساعة 3:24 مساءً

الحرب الإلكترونية الروسية

الدكتور. توماس ويذنجتون

عرض مقالات الدكتور توماس ويثينجتون

بعد وقت قصير من الساعة 6:00 صباحًا بتوقيت موسكو في 24 فبراير 2022 ، بدأت عشرات مجموعات الجيش الروسي في التقدم إلى أوكرانيا في تصعيد كبير للحرب الروسية الأوكرانية الطويلة الأمد. تم نشر أصول الحرب الإلكترونية للجيش الروسي إلى جانب المشاة والدروع والمدفعية. تلعب الحرب الإلكترونية دورًا بارزًا في القوات المسلحة الروسية ، ولا سيما في الجيش. "أتريت ثالث ، مربى ثالث ، والثلث الأخير سينهار" قول مأثور منسوب إلى مذاهب الجيش السوفيتي والروسي. ينشر الجيش لواءًا مستقلاً للحرب الإلكترونية داخل كل من المناطق العسكرية الروسية الغربية والجنوبية والوسطى والشرقية. يُعتقد أن كل تشكيل من تشكيلات المناورة التكتيكية للجيش لديها شركة حرب إلكترونية. يمكن لما يزيد عن 30 شركة من شركات الحرب الإلكترونية أن تجهز البندقية الآلية وألوية الدبابات وأقسامها.

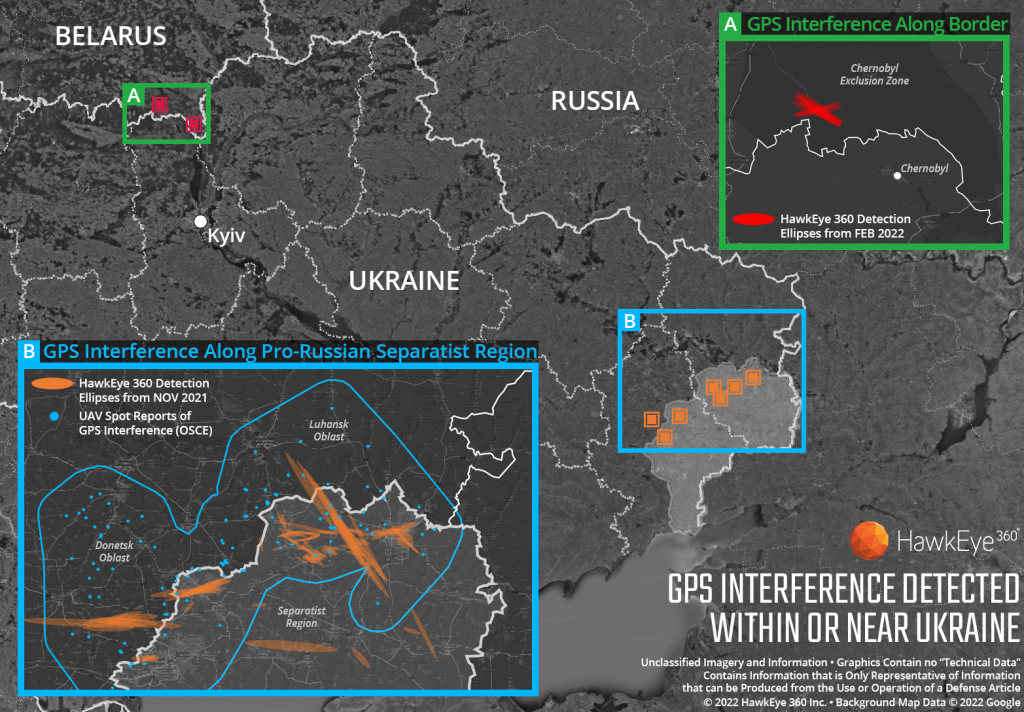

عقيدة

الحرب الإلكترونية جزء لا يتجزأ من جهود الجيش الروسي لكسر قيادة العدو وسيطرته (C2) ، وقدرات الاستخبارات والمراقبة والاستطلاع (ISR). تعتمد C2 على اتصالات الراديو والأقمار الصناعية (SATCOM). اقطع هذه الروابط ولن يتمكن العدو من توزيع الأوامر وجمع تقارير الموقف. تستهدف الحرب الإلكترونية للجيش أيضًا الرادارات المعادية الأرضية والبحرية والجوية. يلعب الرادار دورًا رئيسيًا في ISR في اكتشاف الأهداف وتتبعها. تشويش الرادار ويمكنك جعله عديم الفائدة ، مما يحرم العدو من بيانات ISR. تستهدف الحرب الإلكترونية الروسية أيضًا إشارات GNSS (نظام الملاحة عبر الأقمار الصناعية العالمي) المعادية. يمكن أن يؤدي التشويش على نظام GNSS إلى حرمان العدو من معلومات الموقع والملاحة والتوقيت التي ترسلها مجموعات نجمية مثل نظام تحديد المواقع العالمي (GPS) في الولايات المتحدة.

مقطع فيديو رسمي من وزارة الدفاع الروسية يُظهر نظام التشويش بعيد المدى للاتصالات Murmansk-BN أثناء التدريب في القطب الشمالي:

الأهداف المدنية التي يستخدمها الجيش هي أيضًا أهداف لأنظمة الحرب الإلكترونية الروسية. وتشمل هذه شبكات الهواتف المحمولة المدنية والاتصالات التقليدية. قد يتم التشويش على الشبكات أو استخدامها كقنوات لرسائل نصية كاذبة أو معنوية يتم إرسالها إلى الهواتف المحمولة التابعة للقوات أو المدنيين على حد سواء. من الواضح أن قدرات الحرب الإلكترونية للجيش الروسي ضرورية لمقاضاته الأوسع نطاقًا لحرب المعلومات. يمكن أن تحمل إشارات التشويش في الحرب الإلكترونية أيضًا هجمات إلكترونية. بدلاً من تفجير راديو أو رادار بالتداخل ، يمكن لإشارة التشويش أن تنقل شفرة ضارة. يمكن أن يجد هذا طريقه إلى شبكة C2 معادية عبر راديو معاد يستقبل الإشارة عن غير قصد ويصيب الشبكة.

من المتوقع أن توفر شركات الحرب الإلكترونية التابعة للجيش الروسي أسلحة إلكترونية تكتيكية على مسافات تصل إلى 50 كيلومترًا (31 ميلاً) عبر خط المواجهة. وفي الوقت نفسه ، توفر ألوية الحرب الإلكترونية تغطية على مستوى المسرح على مدى مئات الكيلومترات. يمكن توزيع هذا الأخير على نطاق واسع لمساعدة العمليات الأصغر التي قد لا تحتاج إلى قدرات لواء الحرب الإلكترونية الكاملة. يبدو أن معظم أنظمة الحرب الإلكترونية للجيش الروسي مصممة لاستخدامها عندما تكون ثابتة. على هذا النحو ، يبدو أن عقيدة الحرب الإلكترونية الروسية تعتمد على توفير "فقاعة" من تغطية الحرب الإلكترونية يمكن لقوة المناورة أن تعمل في ظلها.

من الواضح أن الجيش الروسي يتبنى مبادئ التفوق الكهرومغناطيسي والتفوق (E2S). تركز ES2 على الحفاظ على حرية الفرد في المناورة في الطيف الكهرومغناطيسي لتقليل حرية المناورة للعدو في البداية ، واكتساب التفوق. يعتبر التفوق الكهرومغناطيسي بدوره شرطًا أساسيًا للتفوق الكهرومغناطيسي. يحدث هذا عندما لا يعود العدو قادرًا على التدخل بشكل هادف في استخدام الفرد للطيف الكهرومغناطيسي.

التي كانت آنذاك…

بالنسبة لحلف الناتو ، يمثل غزو روسيا لأوكرانيا في عام 2022 فرصة مهمة لفهم آثار عقد من تحديث الحرب الإلكترونية في الجيش الروسي. الغزو ليس أول نزهة للجيش الروسي منذ إطلاق الإصلاح الدفاعي "نيو لوك" في عام 2008. وشهدت هذه الإصلاحات ضخ استثمارات كبيرة لوقف تراجع القوات المسلحة الروسية منذ نهاية الحرب الباردة. شكلت الحرب الإلكترونية جزءًا مهمًا من هذا التحديث.

حصلت أوكرانيا على مذاق مبكر لقدرات الجيش الروسي في الحرب الإلكترونية في عام 2014 أثناء الغزو الأول لموسكو ، عندما كان لها آثار خطيرة على الجيش الأوكراني. تم استخدام الحرب الإلكترونية بكثرة منذ بداية الصراع. تجادل المصادر الأوكرانية بأن خطة الحرب الإلكترونية الروسية كانت تهدف إلى تسخير التشويش لإحداث خلع ، وإثبات التواجد في مناطق محددة ، وتأمين E2S.

استخدمت وحدات الجيش الروسي في البداية الحرب الإلكترونية لمهاجمة الاتصالات العسكرية الأوكرانية في مسرح العمليات ، مما أدى إلى عزلها عن القيادة الأوكرانية. وقد ساعدت وحدات القوات الخاصة الروسية سبيتسناز في قطع الاتصالات التقليدية. أحد أنظمة الحرب الإلكترونية سيئة السمعة التي نشرها الجيش الروسي هو RB-341V Leer-3 الذي يستخدم المركبات الجوية بدون طيار (UAVs) للتشويش على الشبكات الخلوية. لعبت دورًا مهمًا في التشويش على الهواتف المحمولة التي تستخدمها القوات الأوكرانية والمدنيون

س. كان يُعتقد أن RB-341V يُستخدم لإرسال رسائل نصية خاطئة ومحبطة الروح المعنوية للقوات الأوكرانية ، ولتتبع تحركاتهم. تمت ترجمة هذه المعلومات الأخيرة إلى أهداف للمدفعية الروسية.

أثبت نظام RB-341V Leer-3 EW التابع للجيش الروسي نجاحه بشكل خاص خلال الغزو الروسي لأوكرانيا عام 2014 وما تلاه. تُظهر هذه الصورة إحدى المركبات التي تدعم نظام Leer-3. topwar.ru

ومن المثير للاهتمام ، أن RB-341V ربما كان أيضًا الآلية التي تم من خلالها تحميل البرامج الضارة في أنظمة التحكم في نيران المدفعية للجيش الأوكراني التي تعمل بنظام Android. كان يعتقد أيضًا أن التشويش على الجيش الروسي مسؤول عن مهاجمة الطائرات بدون طيار التي تطلقها منظمة الأمن والتعاون في أوروبا (OSCE). تم تكليف هذه الطائرات بدون طيار بمراقبة ترتيبات وقف إطلاق النار. تضمنت المهمات الأخرى لوحدات الحرب الإلكترونية التابعة للجيش الروسي في أوكرانيا مهاجمة الاتصالات العسكرية الأوكرانية وصمامات الذخائر التي تعمل بالترددات اللاسلكية. كانت وحدات الحرب الإلكترونية الروسية سريعة الحركة ، وتغير موقعها بانتظام لتجنب النيران الانتقامية. باختصار ، أثبتت الحرب الإلكترونية للجيش الروسي أنها قدرة قوية خلال غزوات روسيا الأولية في أوكرانيا.

…هذا الان

في هذه المرحلة من الصراع ، فإن التحليل النهائي لتوظيف الجيش الروسي في الحرب الإلكترونية خلال الغزو الأخير لأوكرانيا محفوف بالمخاطر. المعلومات المتاحة مجزأة. قد يكون متحيزًا ويستحيل التحقق منه بشكل مستقل. ومع ذلك ، يمكن تقديم بعض الملاحظات العامة من باب المجاملة للمعلومات الجديرة بالثقة في المجال العام.

استخدم الجيش الروسي الحرب الإلكترونية منذ بداية الصراع في 24 فبراير وحتى نهاية مرحلته الأولى عندما سحبت الحكومة الروسية قواتها المحيطة بكييف في 7 أبريل. كما هو مذكور في هذا التحليل لتلك المرحلة الأولى من الحرب ، تم استخدام الحرب الإلكترونية. بشكل كبير لدعم هذه المراحل الافتتاحية. في البداية ، ساعدت الحرب الإلكترونية الجهود الروسية ضد نظام الدفاع الجوي المتكامل التابع للقوات الجوية الأوكرانية. وشمل ذلك التشويش على الرادارات الأوكرانية والاتصالات اللاسلكية لدعم العملية الروسية المحمولة جواً في مطار هوستوميل ، على بعد حوالي ستة أميال شمال غرب كييف. كان الاستيلاء على المطار أمرًا ضروريًا لنقل القوات والمعدات لمساعدة روسيا على التقدم في كييف. بينما استولت القوات الروسية على المطار ، تم إخلاؤه في أواخر مارس حيث تحول التركيز الاستراتيجي للحرب من كييف إلى شرق أوكرانيا.

ومن المثير للاهتمام ، أنه يبدو أن الوحدات المحمولة جواً الروسية بدأت في مناقشة خططها للاستيلاء على المطار باستخدام راديو واضح (غير مشفر) قبل أيام من وقوع الهجوم. من الواضح أن مثل هذه المعلومات الاستخباراتية كانت ذات قيمة للقوات الأوكرانية. وهذا يؤكد عدم وجود سيطرة على الانبعاثات (EMCON) من قبل القوات الروسية التي شوهدت طوال الحرب وربما يمثل أول فشل رئيسي للحرب الإلكترونية للجيش الروسي في الصراع.

كانت جهود الحرب الإلكترونية للجيش الروسي نشطة بالمثل على المستوى التكتيكي منذ بداية الغزو. قال مقال في مجلة Small Wars Journal أنها كانت "شرسة وفعالة في بداية معركة كييف." عندما كانت الحرب الإلكترونية الروسية فعالة ، لا سيما ضد الاتصالات العسكرية الأوكرانية ، عادت الأساليب القديمة مثل العدائين والفرسان المباشرين إلى الواجهة. كانت هذه تكتيكات متوقعة عشية الصراع. وبالمثل ، أكد تدريب الجيش الأوكراني قبل الغزو أن الحرب الإلكترونية للجيش الروسي ستعمل بجد وأن على القوة القتال في طيف كهرومغناطيسي متنازع عليه بشدة. عانى الجيش الروسي أيضًا من "نيران صديقة" من الحرب الإلكترونية عند محاولته التشويش على اتصالات الجيش الأوكراني. قد يكون هذا سببًا آخر لعدم وجود الجيش الروسي EMCON. كما تم عرقلة جهود التشويش الروسية بسبب استخدام الجيش الأوكراني لأجهزة الراديو SINCGARS التي زودتها الولايات المتحدة. اختزال لنظام الراديو الأرضي والجوي أحادي القناة ، كانت أجهزة الراديو SINCGARS مقاومة بشكل ملحوظ للتشويش الروسي.

هذا ما حدث حتى الآن في معركة الحرب الإلكترونية الروسية ضد أوكرانيا.

بواسطة

الدكتور. توماس ويذنجتون

16 حزيران (يونيو) 2022 ، الساعة 3:24 مساءً

الحرب الإلكترونية الروسية

الدكتور. توماس ويذنجتون

عرض مقالات الدكتور توماس ويثينجتون

بعد وقت قصير من الساعة 6:00 صباحًا بتوقيت موسكو في 24 فبراير 2022 ، بدأت عشرات مجموعات الجيش الروسي في التقدم إلى أوكرانيا في تصعيد كبير للحرب الروسية الأوكرانية الطويلة الأمد. تم نشر أصول الحرب الإلكترونية للجيش الروسي إلى جانب المشاة والدروع والمدفعية. تلعب الحرب الإلكترونية دورًا بارزًا في القوات المسلحة الروسية ، ولا سيما في الجيش. "أتريت ثالث ، مربى ثالث ، والثلث الأخير سينهار" قول مأثور منسوب إلى مذاهب الجيش السوفيتي والروسي. ينشر الجيش لواءًا مستقلاً للحرب الإلكترونية داخل كل من المناطق العسكرية الروسية الغربية والجنوبية والوسطى والشرقية. يُعتقد أن كل تشكيل من تشكيلات المناورة التكتيكية للجيش لديها شركة حرب إلكترونية. يمكن لما يزيد عن 30 شركة من شركات الحرب الإلكترونية أن تجهز البندقية الآلية وألوية الدبابات وأقسامها.

عقيدة

الحرب الإلكترونية جزء لا يتجزأ من جهود الجيش الروسي لكسر قيادة العدو وسيطرته (C2) ، وقدرات الاستخبارات والمراقبة والاستطلاع (ISR). تعتمد C2 على اتصالات الراديو والأقمار الصناعية (SATCOM). اقطع هذه الروابط ولن يتمكن العدو من توزيع الأوامر وجمع تقارير الموقف. تستهدف الحرب الإلكترونية للجيش أيضًا الرادارات المعادية الأرضية والبحرية والجوية. يلعب الرادار دورًا رئيسيًا في ISR في اكتشاف الأهداف وتتبعها. تشويش الرادار ويمكنك جعله عديم الفائدة ، مما يحرم العدو من بيانات ISR. تستهدف الحرب الإلكترونية الروسية أيضًا إشارات GNSS (نظام الملاحة عبر الأقمار الصناعية العالمي) المعادية. يمكن أن يؤدي التشويش على نظام GNSS إلى حرمان العدو من معلومات الموقع والملاحة والتوقيت التي ترسلها مجموعات نجمية مثل نظام تحديد المواقع العالمي (GPS) في الولايات المتحدة.

مقطع فيديو رسمي من وزارة الدفاع الروسية يُظهر نظام التشويش بعيد المدى للاتصالات Murmansk-BN أثناء التدريب في القطب الشمالي:

الأهداف المدنية التي يستخدمها الجيش هي أيضًا أهداف لأنظمة الحرب الإلكترونية الروسية. وتشمل هذه شبكات الهواتف المحمولة المدنية والاتصالات التقليدية. قد يتم التشويش على الشبكات أو استخدامها كقنوات لرسائل نصية كاذبة أو معنوية يتم إرسالها إلى الهواتف المحمولة التابعة للقوات أو المدنيين على حد سواء. من الواضح أن قدرات الحرب الإلكترونية للجيش الروسي ضرورية لمقاضاته الأوسع نطاقًا لحرب المعلومات. يمكن أن تحمل إشارات التشويش في الحرب الإلكترونية أيضًا هجمات إلكترونية. بدلاً من تفجير راديو أو رادار بالتداخل ، يمكن لإشارة التشويش أن تنقل شفرة ضارة. يمكن أن يجد هذا طريقه إلى شبكة C2 معادية عبر راديو معاد يستقبل الإشارة عن غير قصد ويصيب الشبكة.

من المتوقع أن توفر شركات الحرب الإلكترونية التابعة للجيش الروسي أسلحة إلكترونية تكتيكية على مسافات تصل إلى 50 كيلومترًا (31 ميلاً) عبر خط المواجهة. وفي الوقت نفسه ، توفر ألوية الحرب الإلكترونية تغطية على مستوى المسرح على مدى مئات الكيلومترات. يمكن توزيع هذا الأخير على نطاق واسع لمساعدة العمليات الأصغر التي قد لا تحتاج إلى قدرات لواء الحرب الإلكترونية الكاملة. يبدو أن معظم أنظمة الحرب الإلكترونية للجيش الروسي مصممة لاستخدامها عندما تكون ثابتة. على هذا النحو ، يبدو أن عقيدة الحرب الإلكترونية الروسية تعتمد على توفير "فقاعة" من تغطية الحرب الإلكترونية يمكن لقوة المناورة أن تعمل في ظلها.

من الواضح أن الجيش الروسي يتبنى مبادئ التفوق الكهرومغناطيسي والتفوق (E2S). تركز ES2 على الحفاظ على حرية الفرد في المناورة في الطيف الكهرومغناطيسي لتقليل حرية المناورة للعدو في البداية ، واكتساب التفوق. يعتبر التفوق الكهرومغناطيسي بدوره شرطًا أساسيًا للتفوق الكهرومغناطيسي. يحدث هذا عندما لا يعود العدو قادرًا على التدخل بشكل هادف في استخدام الفرد للطيف الكهرومغناطيسي.

التي كانت آنذاك…

بالنسبة لحلف الناتو ، يمثل غزو روسيا لأوكرانيا في عام 2022 فرصة مهمة لفهم آثار عقد من تحديث الحرب الإلكترونية في الجيش الروسي. الغزو ليس أول نزهة للجيش الروسي منذ إطلاق الإصلاح الدفاعي "نيو لوك" في عام 2008. وشهدت هذه الإصلاحات ضخ استثمارات كبيرة لوقف تراجع القوات المسلحة الروسية منذ نهاية الحرب الباردة. شكلت الحرب الإلكترونية جزءًا مهمًا من هذا التحديث.

حصلت أوكرانيا على مذاق مبكر لقدرات الجيش الروسي في الحرب الإلكترونية في عام 2014 أثناء الغزو الأول لموسكو ، عندما كان لها آثار خطيرة على الجيش الأوكراني. تم استخدام الحرب الإلكترونية بكثرة منذ بداية الصراع. تجادل المصادر الأوكرانية بأن خطة الحرب الإلكترونية الروسية كانت تهدف إلى تسخير التشويش لإحداث خلع ، وإثبات التواجد في مناطق محددة ، وتأمين E2S.

استخدمت وحدات الجيش الروسي في البداية الحرب الإلكترونية لمهاجمة الاتصالات العسكرية الأوكرانية في مسرح العمليات ، مما أدى إلى عزلها عن القيادة الأوكرانية. وقد ساعدت وحدات القوات الخاصة الروسية سبيتسناز في قطع الاتصالات التقليدية. أحد أنظمة الحرب الإلكترونية سيئة السمعة التي نشرها الجيش الروسي هو RB-341V Leer-3 الذي يستخدم المركبات الجوية بدون طيار (UAVs) للتشويش على الشبكات الخلوية. لعبت دورًا مهمًا في التشويش على الهواتف المحمولة التي تستخدمها القوات الأوكرانية والمدنيون

س. كان يُعتقد أن RB-341V يُستخدم لإرسال رسائل نصية خاطئة ومحبطة الروح المعنوية للقوات الأوكرانية ، ولتتبع تحركاتهم. تمت ترجمة هذه المعلومات الأخيرة إلى أهداف للمدفعية الروسية.

أثبت نظام RB-341V Leer-3 EW التابع للجيش الروسي نجاحه بشكل خاص خلال الغزو الروسي لأوكرانيا عام 2014 وما تلاه. تُظهر هذه الصورة إحدى المركبات التي تدعم نظام Leer-3. topwar.ru

ومن المثير للاهتمام ، أن RB-341V ربما كان أيضًا الآلية التي تم من خلالها تحميل البرامج الضارة في أنظمة التحكم في نيران المدفعية للجيش الأوكراني التي تعمل بنظام Android. كان يعتقد أيضًا أن التشويش على الجيش الروسي مسؤول عن مهاجمة الطائرات بدون طيار التي تطلقها منظمة الأمن والتعاون في أوروبا (OSCE). تم تكليف هذه الطائرات بدون طيار بمراقبة ترتيبات وقف إطلاق النار. تضمنت المهمات الأخرى لوحدات الحرب الإلكترونية التابعة للجيش الروسي في أوكرانيا مهاجمة الاتصالات العسكرية الأوكرانية وصمامات الذخائر التي تعمل بالترددات اللاسلكية. كانت وحدات الحرب الإلكترونية الروسية سريعة الحركة ، وتغير موقعها بانتظام لتجنب النيران الانتقامية. باختصار ، أثبتت الحرب الإلكترونية للجيش الروسي أنها قدرة قوية خلال غزوات روسيا الأولية في أوكرانيا.

…هذا الان

في هذه المرحلة من الصراع ، فإن التحليل النهائي لتوظيف الجيش الروسي في الحرب الإلكترونية خلال الغزو الأخير لأوكرانيا محفوف بالمخاطر. المعلومات المتاحة مجزأة. قد يكون متحيزًا ويستحيل التحقق منه بشكل مستقل. ومع ذلك ، يمكن تقديم بعض الملاحظات العامة من باب المجاملة للمعلومات الجديرة بالثقة في المجال العام.

استخدم الجيش الروسي الحرب الإلكترونية منذ بداية الصراع في 24 فبراير وحتى نهاية مرحلته الأولى عندما سحبت الحكومة الروسية قواتها المحيطة بكييف في 7 أبريل. كما هو مذكور في هذا التحليل لتلك المرحلة الأولى من الحرب ، تم استخدام الحرب الإلكترونية. بشكل كبير لدعم هذه المراحل الافتتاحية. في البداية ، ساعدت الحرب الإلكترونية الجهود الروسية ضد نظام الدفاع الجوي المتكامل التابع للقوات الجوية الأوكرانية. وشمل ذلك التشويش على الرادارات الأوكرانية والاتصالات اللاسلكية لدعم العملية الروسية المحمولة جواً في مطار هوستوميل ، على بعد حوالي ستة أميال شمال غرب كييف. كان الاستيلاء على المطار أمرًا ضروريًا لنقل القوات والمعدات لمساعدة روسيا على التقدم في كييف. بينما استولت القوات الروسية على المطار ، تم إخلاؤه في أواخر مارس حيث تحول التركيز الاستراتيجي للحرب من كييف إلى شرق أوكرانيا.

ومن المثير للاهتمام ، أنه يبدو أن الوحدات المحمولة جواً الروسية بدأت في مناقشة خططها للاستيلاء على المطار باستخدام راديو واضح (غير مشفر) قبل أيام من وقوع الهجوم. من الواضح أن مثل هذه المعلومات الاستخباراتية كانت ذات قيمة للقوات الأوكرانية. وهذا يؤكد عدم وجود سيطرة على الانبعاثات (EMCON) من قبل القوات الروسية التي شوهدت طوال الحرب وربما يمثل أول فشل رئيسي للحرب الإلكترونية للجيش الروسي في الصراع.

كانت جهود الحرب الإلكترونية للجيش الروسي نشطة بالمثل على المستوى التكتيكي منذ بداية الغزو. قال مقال في مجلة Small Wars Journal أنها كانت "شرسة وفعالة في بداية معركة كييف." عندما كانت الحرب الإلكترونية الروسية فعالة ، لا سيما ضد الاتصالات العسكرية الأوكرانية ، عادت الأساليب القديمة مثل العدائين والفرسان المباشرين إلى الواجهة. كانت هذه تكتيكات متوقعة عشية الصراع. وبالمثل ، أكد تدريب الجيش الأوكراني قبل الغزو أن الحرب الإلكترونية للجيش الروسي ستعمل بجد وأن على القوة القتال في طيف كهرومغناطيسي متنازع عليه بشدة. عانى الجيش الروسي أيضًا من "نيران صديقة" من الحرب الإلكترونية عند محاولته التشويش على اتصالات الجيش الأوكراني. قد يكون هذا سببًا آخر لعدم وجود الجيش الروسي EMCON. كما تم عرقلة جهود التشويش الروسية بسبب استخدام الجيش الأوكراني لأجهزة الراديو SINCGARS التي زودتها الولايات المتحدة. اختزال لنظام الراديو الأرضي والجوي أحادي القناة ، كانت أجهزة الراديو SINCGARS مقاومة بشكل ملحوظ للتشويش الروسي.